虽然iOS新功能经常在正式发布前泄露,但这些信息极少来自手机组装工厂——现在我们知道原因了。

苹果的软件泄露早已司空见惯。几乎每年,在iPhone制造商发布新版操作系统之前,总会出现各种爆料,声称掌握了所有未公布的功能和设计改动。

虽然部分功能会在开发中期发生变化,有些传闻从一开始就子虚乌有,但很多准确泄露的功能最终还是出现在正式版iOS中。这就引出了一个问题:那些真实可靠的信息究竟从何而来?

很多时候,这些信息来源于原型机或开发设备,有些是通过可疑途径获取的。当然,参与苹果软件工程的人员偶尔也会泄露机密信息。

然而,iOS功能极少从iPhone组装工厂泄露,尽管这些工厂确实能有限度地接触到苹果的预发布界面元素。理论上,组装工人有可能接触到未发布的相机应用或设置菜单,但这种情况极少发生——现在我们终于知道背后的原因。

正如苹果的反泄密备忘录本身也被泄露一样,我们现在获得了苹果针对拥有预发布界面权限的组装厂所实施的安全协议细节。这些信息来自知情人士,为苹果的防泄密措施提供了难得的内幕视角。

预发布iOS构建在何处使用,又是如何被严密保护的

对于组装合作伙伴,苹果制定了极其严格的安全要求,涵盖从未发布硬件到所谓“Black项目”,再到iPhone包装盒和印刷物料的处理方式等方方面面。

苹果要求组装商针对带有预生产界面元素的iOS版本,执行专门的安全措施。

同时还有明确指令,规定预发布操作系统必须如何以及在何处被严密保护。

具体而言,搭载未发布界面的设备必须存放在只有单一出入口的专用房间内,并配备门禁刷卡系统。此外还有安保人员负责检查进入房间的苹果员工徽章,作为额外的安全保障。

在物理隔离方面,使用遮光帘确保未经授权人员无法窥视预发布用户界面。至于谁能进入所谓的“UI房间”,仅有经过挑选的苹果员工和第三方工作人员有权进入该区域。

指定的项目经理可在登记后带入其他苹果员工。获授权的苹果员工如有必要,可携带笔记本电脑和U盘进入房间。

第三方组装厂员工则必须遵守更为严格的要求。所有人均需签署保密协议,严禁携带手机、相机或任何录音设备。进出该区域时均需接受物理扫描,以防物品被偷运进出。

UI区域内部署了分辨率足以识别面部特征的监控摄像头。所有工作站、储物架和零件存放容器均处于监控覆盖之下,录像存储及相关服务器置于另一间受限访问的独立房间内。

这些与UI相关区域的安全程序显示,苹果对自己员工的信任度明显高于第三方组装厂员工。虽然政策背后的具体理由未被明确说明,但组装厂工人可能更倾向于尝试偷运物品进出该区域。

房间内部的安全措施同样一丝不苟。

所谓的“UI房间”内部究竟有哪些设备

存放预发布界面元素的区域,与大多数苹果产品开发相关的组装合作伙伴办公室一样,配备以Mac mini为主的工作站。这些设备也受到严格限制。

苹果供应链合作伙伴通常使用Mac mini进行开发相关工作。

具体来说,这些Mac mini的邮件和Wi-Fi功能被禁用,每台设备均被USB锁定,以防止篡改和未经授权的文件拷贝。UI区域的网络必须与组装厂其他区域物理隔离。

搭载未发布苹果界面的设备仅由项目经理授权的特定组装合作伙伴员工负责搬运进出。每次搬运的时间、日期以及设备数量都会被记录。

启用UI的设备的Wi-Fi活动受到持续监控。据了解,为测试目的,运行预发布界面的硬件只能访问白名单网站,例如苹果、谷歌和谷歌地图。

除此之外,蓝牙和Wi-Fi必须保持关闭状态,摄像头镜头要么被封住、拆除,要么以其他方式遮挡,以防止图像外传。如果UI设备带有SIM卡槽,则会贴上序列化的防拆封安全标签。

这些设备本身仅用于单一目的,每台测试设备上均贴有说明标签。未使用时,启用UI的设备存放在上锁的容器中。

所有获批的测试相关设备均贴有防拆封标签,UI区域内张贴了所有序列号及其对应设备的清单。

组装厂使用iOS的UI构建版本究竟做什么

苹果组装合作伙伴使用多种iOS变体,内部称之为ReleaseTypes。

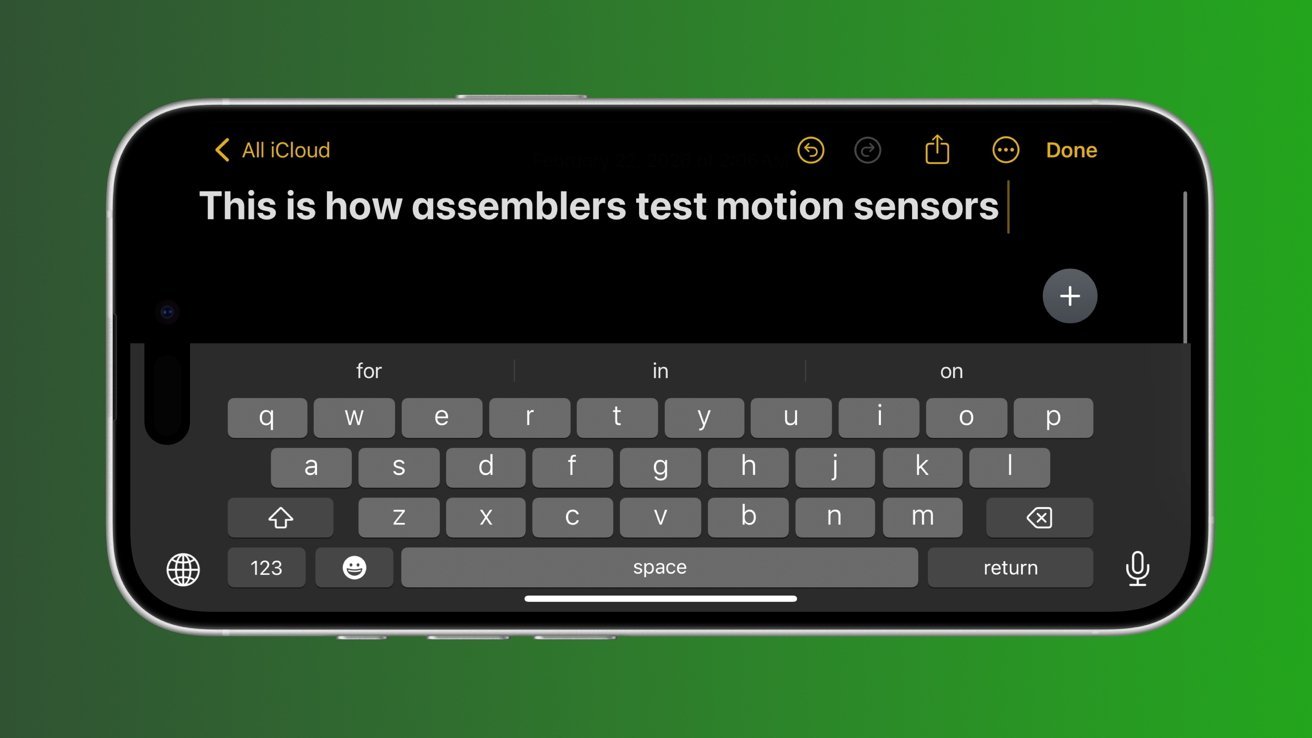

苹果产品内的运动传感器通过备忘录等应用和其他工具进行测试。

与用于硬件诊断的NonUI和LLDiags变体不同,VendorUI ReleaseType的访问受到高度限制。只有经过特别授权的员工才能使用VendorUI版本的iOS。

这些构建版本会附带一份清单,详细列出已包含和缺失的功能。通常大部分系统应用如电话、相机或Safari浏览器都存在。

然而,包含敏感界面元素或测试非必需的应用会被移除。虽然不同UI构建中保留的应用有所差异,但苹果已知会移除Apple Music、日历、时钟、通讯录、计算器、邮件等应用。

部分内部使用工具如Radar bug报告工具,以及ABT、ETL Proxy、iQT和Terminator等应用偶尔会被安装。这些工具的安装与否取决于即将进行的测试项目,而标准iOS应用几乎始终存在。

Animoji功能被用于测试Face ID硬件。

苹果的组装合作伙伴使用这些专用UI构建进行出货品质控制等测试。因此,员工通常会测试所有按键、扬声器、接口以及Face ID或Touch ID等生物识别功能(视机型而定)。

除了验证Face ID能否解锁iPhone或iPad外,还会通过Messages中的Animoji功能测试硬件。

运动传感器通过指南针、测量和备忘录应用进行检查。例如使用备忘录应用时,测试人员需输入文字,然后旋转设备,确保iOS键盘能按需切换到横屏模式。

环境光传感器通过在“设置”中开启自动亮度,然后遮挡传感器来验证屏幕亮度是否发生变化。

获得UI构建权限的员工通常会测试照片应用等功能。

在照片应用中,授权员工通常会浏览多张图片,并尝试裁剪、编辑或使用标记工具。视频播放也以几乎相同的方式进行测试。

如果涉及相机相关测试,则会对设备上的每个图像传感器逐一进行。测试流程包括:使用和不使用闪光灯拍照、拍摄延时摄影、人像模式、全景照片,以及普通和慢动作视频。

组装合作伙伴员工可能会记录某一相机模式、应用或系统功能无法正常工作的情况。有时应用或功能启动即崩溃、不响应用户输入或直接缺失,所有此类问题都会被记录并上报。

苹果的安全措施真的有效吗?

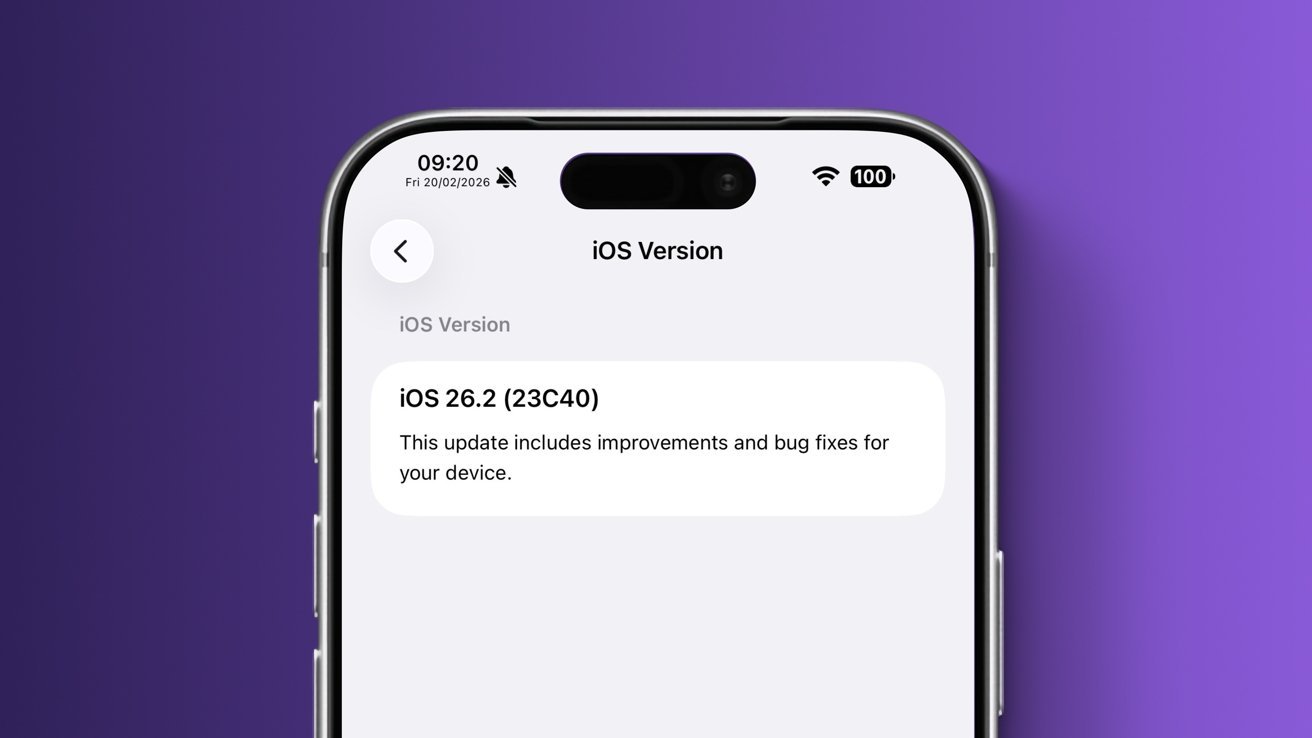

虽然VendorUI ReleaseType很少被公开记录,但它仍在积极使用。2026年2月,iOS 26.2版本的VendorUI变体被发现并添加到了苹果维基。

运行这些专用iOS变体的设备偶尔会通过原型机和开发设备流入收藏家手中。不过这种情况通常发生在测试结束很久之后,往往是在相应零售版本已经开售的时候。

简而言之,苹果严苛的安全标准和防泄密措施确实非常有效。它们让组装厂使用的UI构建极难流入公众手中,至少在软件和硬件仍处于活跃开发阶段时是如此。