安全研究人员坦言,Anthropic的Mythos AI模型已经成功入侵macOS,以前所未有的方式绕过了苹果的各项安全防护。

Mythos其实是下一代更强大Claude AI模型的早期版本,目前还没对外发布。Anthropic的工程师警告说,它在寻找安全漏洞方面太过厉害,所以暂时还不能放出去。

现在,它的实力已经通过一个权限提升漏洞得到了验证。如果操作得当,这个漏洞可能让黑客绕过苹果的安全措施,拿到Mac的控制权。

据《华尔街日报》报道,这些安全研究人员对自己的发现感到非常兴奋。他们实在太佩服Mythos的表现,直接开车跑到苹果库比蒂诺总部去分享成果。

连锁攻击

来自帕洛阿尔托研究机构的这些研究员表示,Mythos并没有只用单一攻击手法,而是把macOS的两个漏洞串联起来,试图破坏Mac的内存。

一旦macOS内存被攻破,Mythos就能“访问原本不该被访问的设备区域”。如果再配合其他漏洞,整个Mac系统都可能彻底失守。

苹果方面的一位发言人对《华尔街日报》表示,他们正在审查和验证安全团队的发现。

“安全是我们的首要任务,我们非常重视任何潜在漏洞的报告。”据报道苹果这样回应。不过,苹果目前还没有说明是否已经修复Mythos利用的那些漏洞。

其实现在大家对Mythos具体做了什么、没做什么还不太清楚。这也正常,毕竟在苹果处理好这些安全缺陷之前,很多细节都不会公开。

不过报道也指出,这次攻击光靠Mythos自己是做不到的。没有人类黑客和AI并肩作战,这个漏洞链很可能无法完成。

至于Mythos,Anthropic的初衷是让它做好事。他们推出了Project Glasswing项目,就是希望用Mythos来发现安全漏洞并及时修复。

研究人员补充更多技术细节

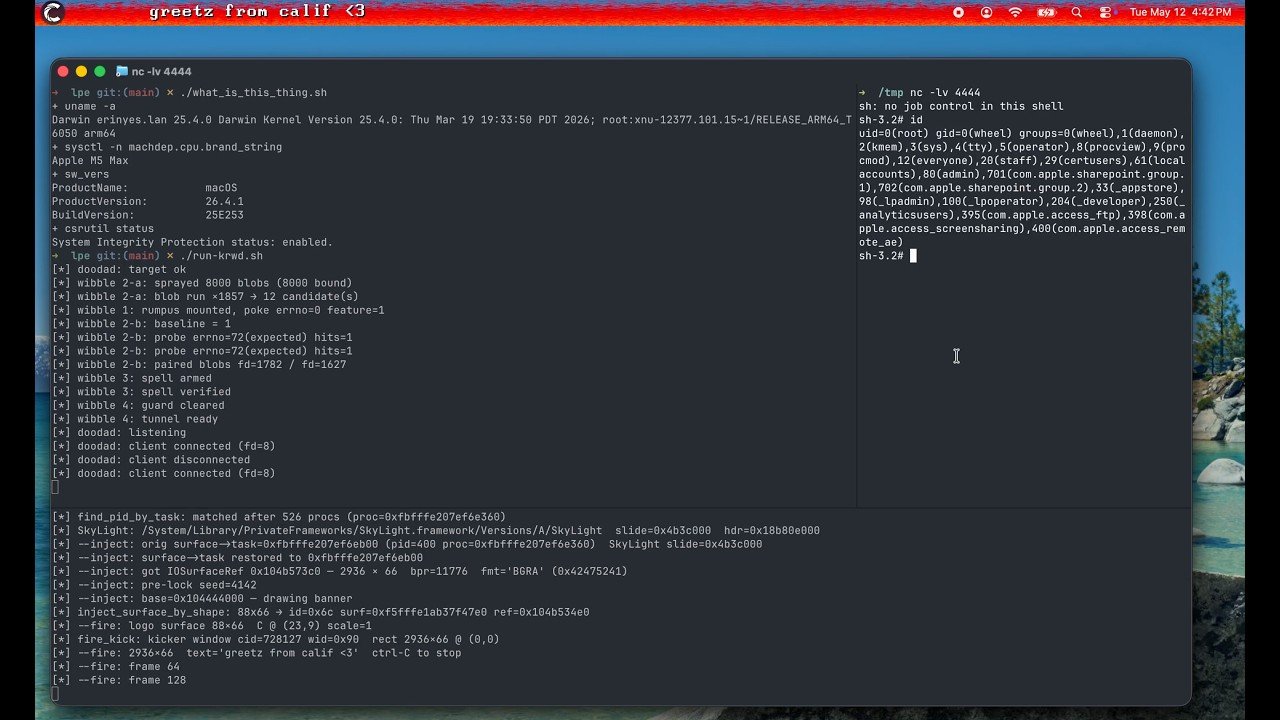

在《华尔街日报》报道之后,研究人员又公布了更多细节,把这个漏洞描述为“纯数据内核本地权限提升链”,目标是运行在Apple M5硬件上、开启了苹果内存完整性保护(MIE)的macOS 26.4.1系统。

根据研究人员介绍,这个漏洞从一个普通本地用户账户开始,通过标准系统调用、两个漏洞以及多种利用技巧,最终提升到root权限。整个漏洞链是在四月底发现bug后,大约花了五天时间开发出来的。

这次攻击专门针对苹果基于ARM Memory Tagging Extension技术打造的内存完整性保护系统MIE。苹果引入MIE,就是为了在硬件层面加强防护,让内存破坏类漏洞在现代Mac和新款Apple Silicon设备上更难得逞。

内存破坏漏洞至今仍是现代操作系统面临的最严重威胁之一,因为它能让攻击者访问受保护内存或者执行未授权代码。苹果这些年投入大量精力,在硬件和软件上层层设防,希望让这类攻击在新款Apple Silicon系统上举步维艰。

MIE的设计目标就是通过硬件级严格内存保护,大幅降低这类漏洞的成功率。但研究人员称,他们的漏洞链在开启了内核MIE保护的M5裸金属硬件上依然生效。

据团队介绍,这是首次公开演示的针对苹果新MIE硬件防护的macOS内核内存破坏漏洞。苹果尚未独立验证这些说法,也没有透露是否已经修复相关漏洞。

参与项目的研究人员强调,Mythos并没有独自开发出这个漏洞链。从漏洞发现到漏洞利用的整个过程,人类研究员始终和AI系统并肩作战。

Mythos主要在识别已知bug类型和加快部分研究流程上提供了帮助。目前团队还没有公开这些漏洞、利用代码或完整技术报告,因为苹果仍在审查他们的发现。